Préparer la migration vers une infrastructure post-quantique

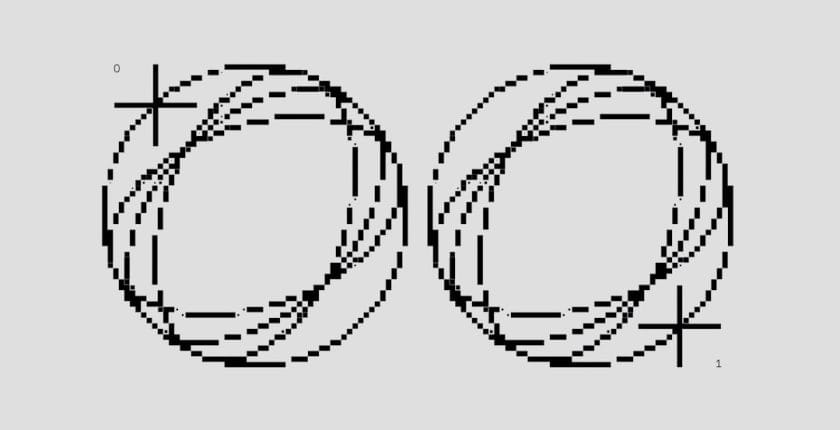

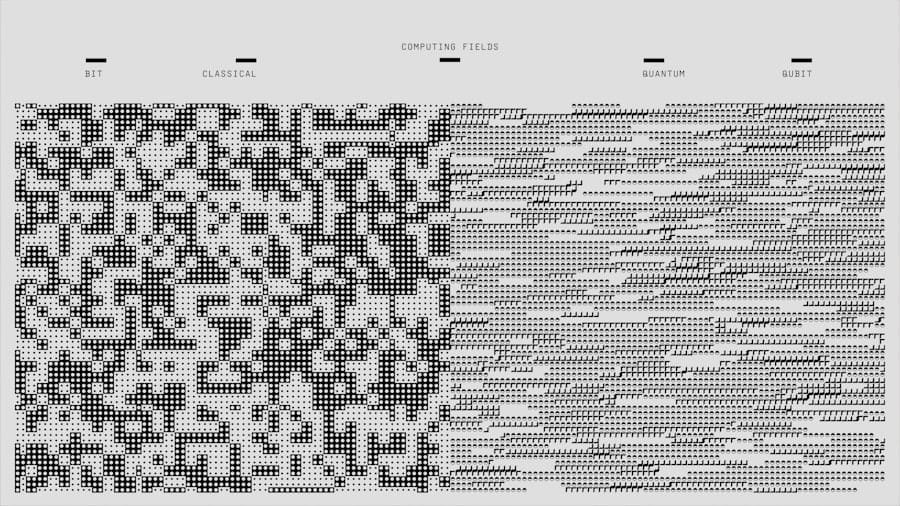

L’émergence de l’informatique quantique représente un tournant majeur dans le domaine de la cryptographie et de la sécurité des données. Alors que les ordinateurs quantiques continuent de progresser, il devient impératif de repenser les infrastructures de sécurité actuelles, qui reposent sur des algorithmes vulnérables face à ces nouvelles technologies. L’infrastructure post-quantique désigne un ensemble de systèmes et de protocoles conçus pour résister aux attaques potentielles des ordinateurs quantiques.

Cette transition vers une infrastructure plus robuste est essentielle pour garantir la confidentialité et l’intégrité des informations sensibles à l’avenir. La nécessité d’une infrastructure post-quantique est accentuée par les avancées rapides dans le domaine de l’informatique quantique. Des entreprises comme Google, IBM et D-Wave investissent massivement dans la recherche et le développement de technologies quantiques, rendant ainsi inéluctable la nécessité d’adapter nos systèmes de sécurité.

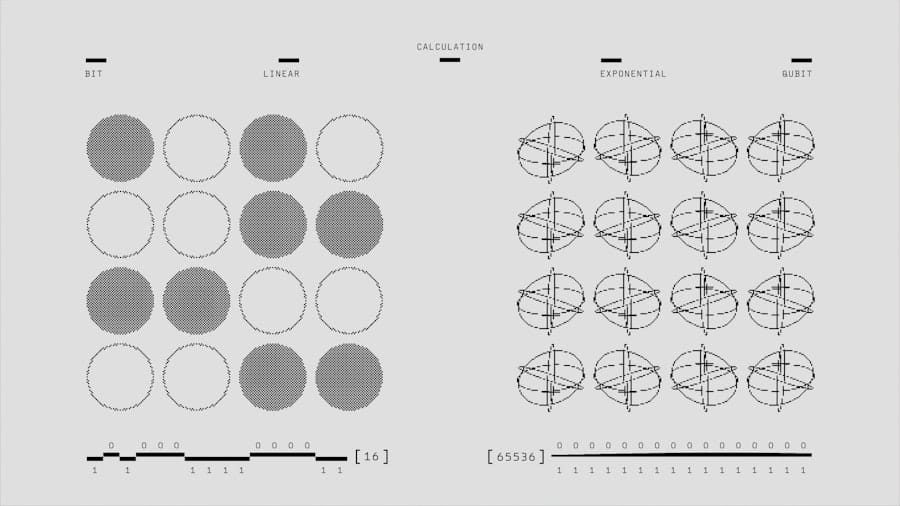

Les algorithmes cryptographiques traditionnels, tels que RSA et ECC, qui sont largement utilisés aujourd’hui, pourraient être facilement compromis par des ordinateurs quantiques suffisamment puissants. Par conséquent, il est crucial d’explorer les solutions post-quantiques pour assurer la pérennité des systèmes de sécurité.

Résumé

- L’infrastructure post-quantique nécessite une transition vers des technologies de cryptographie résistantes aux attaques quantiques.

- Les risques liés à la cryptographie quantique doivent être compris pour garantir la sécurité des données sensibles.

- L’évaluation de la vulnérabilité de l’infrastructure actuelle est essentielle pour identifier les points faibles à renforcer.

- Il est important d’identifier les technologies post-quantiques prometteuses pour assurer une transition efficace et sécurisée.

- La planification de la transition vers une infrastructure post-quantique doit être soigneusement élaborée pour minimiser les risques potentiels.

Comprendre les risques liés à la cryptographie quantique

La cryptographie quantique, bien qu’elle offre des promesses en matière de sécurité, n’est pas sans risques. L’un des principaux défis réside dans le fait que les protocoles de cryptographie quantique, comme la distribution de clés quantiques (QKD), dépendent d’une infrastructure physique sophistiquée et d’une technologie avancée.

De plus, la cryptographie quantique ne résout pas tous les problèmes de sécurité ; elle peut être vulnérable à des attaques physiques ou à des erreurs humaines. Un autre risque majeur est lié à la rapidité avec laquelle les ordinateurs quantiques pourraient devenir opérationnels. Des chercheurs estiment qu’il pourrait suffire d’un ordinateur quantique de taille modeste pour briser les systèmes cryptographiques actuels dans un avenir proche.

Cela soulève des préoccupations quant à la protection des données sensibles, notamment celles liées aux gouvernements, aux institutions financières et aux entreprises. La prise de conscience de ces risques incite les organisations à envisager sérieusement une transition vers des solutions post-quantiques avant qu’il ne soit trop tard.

Évaluation de la vulnérabilité de l’infrastructure actuelle

Pour comprendre l’urgence d’une transition vers une infrastructure post-quantique, il est essentiel d’évaluer la vulnérabilité des systèmes actuels. De nombreux systèmes de sécurité reposent sur des algorithmes qui, bien qu’ils aient été considérés comme sûrs pendant des décennies, sont désormais menacés par les capacités émergentes des ordinateurs quantiques. Par exemple, l’algorithme de Shor permettrait à un ordinateur quantique de factoriser rapidement de grands nombres, compromettant ainsi la sécurité des clés RSA utilisées dans le chiffrement des communications.

En outre, l’infrastructure actuelle est souvent hétérogène, intégrant divers systèmes et protocoles qui peuvent ne pas être compatibles avec les nouvelles normes post-quantiques. Cette diversité complique l’évaluation des vulnérabilités et rend difficile la mise en œuvre d’une stratégie cohérente pour renforcer la sécurité. Les organisations doivent donc procéder à un audit approfondi de leurs systèmes existants pour identifier les points faibles et déterminer les mesures nécessaires pour atténuer les risques associés à l’informatique quantique.

Identifier les technologies post-quantiques prometteuses

Dans le cadre de la transition vers une infrastructure post-quantique, il est crucial d’identifier les technologies prometteuses qui peuvent remplacer les systèmes cryptographiques vulnérables. Parmi celles-ci, on trouve les algorithmes basés sur des problèmes mathématiques difficiles à résoudre pour les ordinateurs classiques comme pour les ordinateurs quantiques.

D’autres approches incluent l’utilisation de codes correcteurs d’erreurs et de schémas basés sur des problèmes d’isogénie entre courbes elliptiques. Ces technologies offrent une promesse significative en matière de sécurité post-quantique et sont activement recherchées par les chercheurs du monde entier. En parallèle, il est essentiel d’explorer les solutions hybrides qui combinent des algorithmes classiques avec des techniques post-quantiques pour offrir une protection supplémentaire pendant la transition.

Planification de la transition vers une infrastructure post-quantique

La planification d’une transition vers une infrastructure post-quantique nécessite une approche stratégique et méthodique. Les organisations doivent d’abord établir un calendrier réaliste qui tienne compte des ressources disponibles, des compétences techniques requises et des délais nécessaires pour tester et déployer de nouvelles technologies. Une évaluation approfondie des systèmes existants doit être effectuée pour déterminer quelles parties de l’infrastructure nécessitent une mise à jour immédiate et lesquelles peuvent être adaptées progressivement.

Il est également crucial d’impliquer toutes les parties prenantes dans le processus de planification. Cela inclut non seulement les équipes informatiques et de sécurité, mais aussi la direction, qui doit comprendre l’importance de cette transition pour la pérennité de l’organisation. Des ateliers et des sessions d’information peuvent être organisés pour sensibiliser le personnel aux enjeux liés à l’informatique quantique et à la nécessité d’adopter des solutions post-quantiques.

Intégration des nouvelles normes de sécurité post-quantiques

Une fois que les technologies post-quantiques ont été identifiées et que la planification est en cours, il est temps d’intégrer ces nouvelles normes dans l’infrastructure existante. Cela implique non seulement le déploiement de nouveaux algorithmes cryptographiques, mais aussi la mise à jour des protocoles de communication et des systèmes d’authentification pour garantir qu’ils sont compatibles avec les solutions post-quantiques. Les organisations doivent également s’assurer que leurs systèmes sont capables de gérer une transition en douceur entre les anciennes et les nouvelles normes.

L’intégration doit être accompagnée d’une phase de test rigoureuse pour s’assurer que les nouvelles solutions fonctionnent comme prévu et qu’elles offrent le niveau de sécurité requis. Des simulations d’attaques peuvent être menées pour évaluer la résistance des nouveaux systèmes face aux menaces potentielles. En parallèle, il est essentiel d’établir un cadre réglementaire qui guide l’adoption des normes post-quantiques au sein de l’organisation.

Formation du personnel sur les technologies post-quantiques

La formation du personnel est un élément clé pour garantir le succès de la transition vers une infrastructure post-quantique. Les employés doivent être informés non seulement des nouvelles technologies mises en place, mais aussi des principes fondamentaux qui sous-tendent la cryptographie post-quantique. Des programmes de formation peuvent être développés pour couvrir divers aspects, allant des concepts théoriques aux applications pratiques.

Il est également important d’encourager une culture d’apprentissage continu au sein de l’organisation. Les avancées dans le domaine de l’informatique quantique évoluent rapidement, et le personnel doit être en mesure de s’adapter aux nouvelles informations et aux nouvelles technologies au fur et à mesure qu’elles émergent. Des séminaires réguliers et des sessions de mise à jour peuvent aider à maintenir le personnel informé et engagé dans le processus.

Sécurisation des données sensibles pendant la transition

La sécurisation des données sensibles pendant la transition vers une infrastructure post-quantique est cruciale pour éviter toute compromission potentielle. Les organisations doivent mettre en place des mesures temporaires pour protéger leurs données pendant que les nouveaux systèmes sont déployés. Cela peut inclure le chiffrement renforcé des données existantes avec des algorithmes considérés comme résistants aux attaques quantiques ou l’utilisation de techniques d’obfuscation pour rendre les données moins accessibles aux attaquants.

De plus, il est essentiel d’établir un plan d’urgence en cas de violation potentielle pendant la transition. Cela peut impliquer la mise en place de protocoles pour détecter rapidement toute activité suspecte et réagir en conséquence. La communication avec toutes les parties prenantes doit également être maintenue tout au long du processus pour garantir que chacun est conscient des risques potentiels et des mesures prises pour protéger les données sensibles.

Évaluation des coûts et des bénéfices de la migration

L’évaluation des coûts et des bénéfices associés à la migration vers une infrastructure post-quantique est un aspect fondamental du processus décisionnel. Les organisations doivent prendre en compte non seulement les coûts directs liés à l’acquisition et au déploiement de nouvelles technologies, mais aussi les économies potentielles réalisées grâce à une meilleure sécurité et à une réduction du risque de violations de données. Une analyse coût-bénéfice approfondie peut aider à justifier l’investissement nécessaire pour cette transition.

Il est également important d’évaluer les impacts à long terme sur l’organisation. Une infrastructure sécurisée contre les menaces quantiques peut renforcer la confiance des clients et partenaires commerciaux, ce qui peut se traduire par une augmentation des opportunités commerciales. De plus, en adoptant dès maintenant des solutions post-quantiques, les organisations peuvent se positionner comme des leaders dans leur secteur en matière de sécurité informatique.

Mise en place d’une stratégie de gestion des risques post-quantiques

La mise en place d’une stratégie efficace de gestion des risques post-quantiques est essentielle pour naviguer dans ce paysage en évolution rapide. Cela implique l’identification proactive des menaces potentielles liées à l’informatique quantique et l’élaboration de plans pour atténuer ces risques avant qu’ils ne se matérialisent. Les organisations doivent établir un cadre clair qui définit comment elles surveilleront et évalueront continuellement leur exposition aux risques liés aux technologies quantiques.

Une approche intégrée devrait inclure la collaboration avec des experts en cybersécurité et en informatique quantique pour s’assurer que toutes les bases sont couvertes. Des exercices réguliers peuvent être organisés pour tester la résilience du système face à divers scénarios d’attaque potentiels, permettant ainsi aux équipes de se préparer efficacement aux défis futurs.

Suivi et mise à jour continue de l’infrastructure post-quantique

Enfin, le suivi et la mise à jour continue de l’infrastructure post-quantique sont cruciaux pour garantir sa pérennité face aux évolutions technologiques rapides dans le domaine quantique. Les organisations doivent établir un processus régulier d’évaluation et d’amélioration continue qui leur permettra d’adapter leurs systèmes aux nouvelles menaces émergentes ainsi qu’aux avancées technologiques dans le domaine de la cryptographie post-quantique. Cela peut inclure la participation active à des forums industriels et académiques où les dernières recherches sur la cryptographie quantique sont discutées, ainsi que l’engagement avec des communautés professionnelles dédiées à la cybersécurité.

En restant informées sur les tendances du secteur et en mettant régulièrement à jour leurs systèmes, les organisations peuvent s’assurer qu’elles restent résilientes face aux défis posés par l’informatique quantique tout en protégeant efficacement leurs données sensibles.